Huaweiusg6kv-5.1.6 < 2026 >

In the world of cybersecurity, where threats mutate by the hour, a version number is a time capsule. 5.1.6 carries the lessons of past attacks, the patches of previous breaches, and the cumulative paranoia of a thousand threat hunters. It’s not the newest version anymore—perhaps 5.5.0 or 6.x has since taken the crown—but for the networks still running it, 5.1.6 is battle-hardened, predictable, and trusted.

is not just a version number. It’s a snapshot of evolution. By this iteration, the engineers had already ironed out the early-adopter quirks of 5.0.x. Intrusion Prevention Systems (IPS) now hum with updated signature databases capable of spotting the faintest whisper of a zero-day exploit. The VPN tunnels—IPsec and SSL alike—handshake in milliseconds, wrapping sensitive boardroom negotiations in layers of unbreakable math. Deep packet inspection, once a drag on throughput, now flows at near-wire speed, dissecting traffic without breaking a sweat. huaweiusg6kv-5.1.6

But what makes truly fascinating is its dual nature. It’s a chameleon: deployed on generic x86 servers in private clouds, or spun up on demand in AWS, Azure, or Huawei Cloud. It scales from protecting a five-person remote office to filtering terabits of traffic across a global enterprise. And version 5.1.6? That was the release where they quietly improved the hardware acceleration offload—making virtual firewalls feel almost physical. In the world of cybersecurity, where threats mutate

So next time you see a string like “HuaweiUSG6kV-5.1.6,” don’t yawn. Smile. Somewhere, in a humming data center or a silent server room, that firewall just quietly blocked a port scan from a botnet in Eastern Europe, and not a single user noticed. That’s the poetry of infrastructure: the most heroic moments happen in the silence between packets. is not just a version number

Picture this: a sprawling corporate campus in Singapore, a financial data center in Frankfurt, and a government cloud in São Paulo. All three, miles apart, are stitched together by a silent sentinel running version of Huawei’s USG6000V series—a virtual next-generation firewall, invisible to the naked eye, yet as critical as the concrete foundations beneath them.

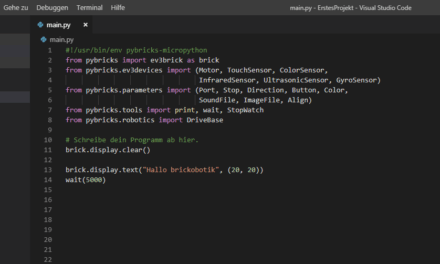

– at first glance, it looks like a dry string of characters, the kind you’d skim past in a firmware changelog or a network engineer’s terminal. But within that unassuming label lies the quiet, relentless heartbeat of modern digital infrastructure.

Trackbacks/Pingbacks